|

||||

Глава 3Взлом – это настоящее искусство! ¦ Что движет хакерами ¦ Взлом: некоторые примеры ¦ УК, или Чем может закончиться "детская игра" Цель данной главы – сформировать у читателя общее представление о методах взлома, чтобы научиться защищаться. 3.1. Что движет хакерамиНаш экскурс в мир безопасности будет далеко не полным, если мы не упомянем о хакерах и методах их работы. Прежде чем мы попытаемся продвинуться вглубь и понять, что же такое хакинг в широком смысле этого слова, необходимо сказать, что в контексте данной книги термин "хакер" будет использован лишь в исключительных случаях, а именно тогда, когда он действительно будет соответствовать содержанию. Все дело в том, что хакер – в прямом и точном смысле этого слова – сродни кибербогу; человек, чьи знания и возможности в сфере информационной безопасности выходят далеко за рамки обыденного понимания. Это не тот, кто форматирует диски на удаленном ПК, и не тот, кто, получив доступ, крушит и ломает, чтобы самоутвердиться. И тем более не тот, кого покажут в сводке "их разыскивает милиция". Кто же этот человек? Вероятно, тот, кто совершает "это" не ради своих корыстных интересов, а чтобы отточить мастерство, родственное искусству. Все остальное – это банальный взлом. Итак, согласно статистике, хакерами чаще всего становятся, как правило, одинокие, образованные и технически грамотные мужчины в возрасте от 16 до 35 лет. Оговорюсь, что это всего лишь статистика. Не исключено, что и среди лиц женского пола есть хакеры. Более того, вундеркинды 13 лет, ломающие серверы Пентагона, – это не такая уж и фантастика. Однако же в дальнейшем будем считаться с вышеприведенной статистикой. Как правило, хакеры – это люди, обладающие глубокими знаниями в области сетевых технологий и средств защиты, в совершенстве знающие UNIX-подобные системы (и Windows, разумеется, тоже), пару языков программирования (к примеру, С++, Perl и PHP), хорошо разбирающиеся в веб-технологиях/программировании (MySQL, JavaScript) и, самое главное, обладающие нетривиальными способами мышления. От последнего, между прочим, может зависеть почти все! Какие мотивы движут взломщиками? Зачем они делают это и какова их цель? Попытаемся разобраться.

Алчность была, есть и остается одним из самых сильных мотивов для преступной деятельности. Компьютерные преступления ради финансовой наживы носят стихийный характер. Надо ли далеко ходить за примерами? Пожалуй, нет. Вспомним кардинг – мошенничество, суть которого заключается в краже номеров кредитных карт. Инструментом кардинга может быть фишинг – данный вид киберпреступления заключается в заманивании пользователей на подставной сайт (например, банковский). Еще один пример компьютерных преступлений ради финансовой наживы – взломщик засылает на предполагаемый компьютер жертвы троянского коня, который шифрует все содержимое диска! Вскоре кибермошенник связывается с жертвой и предлагает за определенную плату расшифровать содержимое. Чем не заработок? Ну и напоследок реальный пример из жизни. "Некий Datastream Cowboy вместе с хакером Kuji взломал систему Центра авиационных разработок базы ВВС Гриффиз (Griffis) в Риме и Нью-Йорке и украл программное обеспечение на сумму свыше двухсот тысяч долларов. Хакером Datastream Cowboy оказался 16-летний подросток из Великобритании, он был арестован и осужден в 1997 году. Ему постановили уплатить штраф размером $1915" (из сводок новостей). Одной из сильнейших мотиваций взломщика является желание "сделать это" первым, чтобы об этом услышали и "оценили по достоинству". Как правило, такая мотивация, то есть привлечение внимания, сопряжена с желанием взломщика таким образом самоутвердиться. Такой тип поведения в большей мере характерен для подростков или для взрослых людей, самоутверждающихся "здесь", потому что не вышло "там". Хотя, если рассуждать с философской точки зрения, понятие "там" может иметь первоочередной смысл только "здесь"! Результаты таких взломов активно афишируются и документируются (вплоть до создания "демонстрационного подпольного видео"). В качестве яркого примера приведем следующий текст, вместе с которым на сайте, где он размещен, к слову будет сказано, прилагается и эксклюзивное видео: «Привет всем, я ***. Сейчас я покажу вам, как был похекан сайт ***. Все началось с подбора папок на сервере… Подбирали и нашли папкуphpmyadmin… Ну самым банальным был подбор логина и пароля… Логин: root Password. Нашли таблицу от сайта и юзеров)… У всех резидентов пароли стоят 123123 +)) А вот у админа небрученный пароль… Хм, несложно догадаться, что его можно сменить через наш пхпмайадмин… Идем смотреть хэш пароля password. Сменили пароленг админу… Панель управления битрикс… Удачно! Заливаем шелл в любую папку, где есть права на запись (в нашем случае таких папок уйма). Готово… Шелл получен =)». Следующей типичной мотивацией взломщика по праву можно считать вандализм. А как же без него? Порезвиться-то хочется! Что же при этом движет взломщиком и какой категории взломщиков присуща эта мотивация в первую очередь? Однозначно ответить на этот вопрос было бы слишком просто.

Итог: они делают это ради удовольствия, они делают это ради денег, они делают это для самоутверждения, они делают это просто так. 3.2. Взлом: некоторые примерыМожно ли говорить о защите в отрыве от методов взлома? Нет, скажут многие из читателей и, несомненно, будут правы. Чтобы постичь суть или хотя бы понять, "как они делают это", рассмотрим следующие вопросы: ¦ какие из уязвимостей вашей системы могут стать воротами для вторжения извне; ¦ какие механизмы взлома используются хакерами чаще всего и как им противостоять. Дабы не утомлять читателя классификациями, я постараюсь изложить суть, а именно: мы рассмотрим наиболее вероятные варианты взлома и частично (более подробно механизмы защиты рассмотрены в последующих главах) защиты – "два в одном".

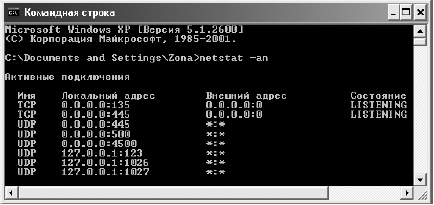

Итак, пожалуй, начнем. Вас решили взломать. Потенциально уязвимыми местами вашей системы могут стать: ¦ необновленная, изобилующая многочисленными уязвимостями Windows и прикладное ПО: • уязвимости служб и сервисов операционной системы (к примеру, уязвимость в службе LSASS, ответственной за авторизацию, управление учетными записями и пр.; или службе файлового сервера); • уязвимости приложений, интегрированных в систему (к примеру, Internet Explorer, Outloook Express и т. д.); • уязвимости прикладного ПО сторонних разработчиков ("Антивирус Касперского", OutPost Firewall и т. д.); ¦ настройки системы по умолчанию (к примеру, открытые для общего доступа диски C:, D:); ¦ человеческий фактор: • пустые (как уже было упомянуто выше, достаточно часто пользователи оставляют учетную запись администратора с пустым паролем) или слабые (qwerty, 123, admin, 1987 и т. д.) пароли на вход в систему; • ошибки администрирования (как пример – открытые порты).

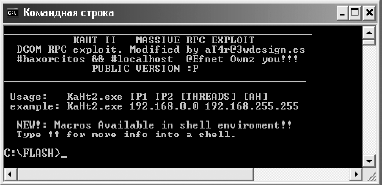

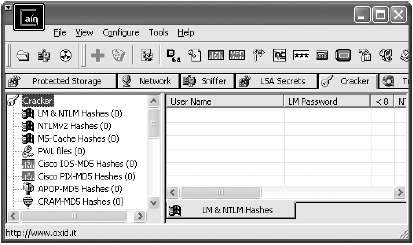

Рис. 3.1. Команда netstat-an позволяет просмотреть ваши открытые порты Следует отметить, что вышеперечисленные уязвимые места – далеко не полный список, а всего лишь наиболее распространенные варианты. Какие механизмы взлома используются хакерами чаще всего? Рассмотрим некоторые из них. ¦ Компрометация системы с использованием эксплоитов. Пример: популярный в свое время KaHt2, который эксплуатирует уязвимость службы RPC (Remote Procedure Call – удаленный вызов процедур), позволяя удаленному пользователю получить доступ к компьютеру жертвы, посредством организации некоего подобия telnet-сеанса (рис. 3.2).  Рис. 3.2. Эксплоит Kaht2 в действии ¦ Взлом с использованием специализированного ПО: • троянские кони (как пример – под картинкой новой знакомой может оказаться самый настоящий троянский конь – достаточно лишь открыть прикрепленный к электронному письму файл); • черви (чтобы подцепить червя, вовсе не обязательно что-либо открывать – если система не залатана, червь сам вас найдет; например, MS Blast, используя уязвимость в службе DCOM RPC, инфицирует систему, что вызывает перезагрузку компьютера). ¦ Подбор паролей (как правило, осуществляется при помощи специализированного ПО. При этом перебор может вестись как по словарю, так путем "брут-форса" – перебором "грубой силой", то есть всеми сочетаниями символов). В качестве примера такого специализированного ПО достаточно привести утилиту Cain & Abel, возможности которой далеко не ограничиваются одним лишь перебором паролей (рис. 3.3).  Рис. 3.3. Утилита Cain & Abel в действии Рассмотрим вариант, когда у взломщика есть физический доступ к компьютеру. Его цель – получить доступ в систему и скопировать ваш (будем предполагать) секретный документ. Для этого ему понадобится выполнить следующее. 1. Загрузиться с CD или USB-носителя. 2. Скопировать в другой среде (им загруженной) себе этот документ. Как он будет действовать? Вероятно, следующим образом. 1. Снимет пароль на BIOS (если он установлен, разумеется), чтобы произвести настройку на загрузку с носителя: 1) вытащив батарейку; 2) воспользовавшись соответствующей BIOS-перемычкой; 3) замкнув контакты на микросхеме.

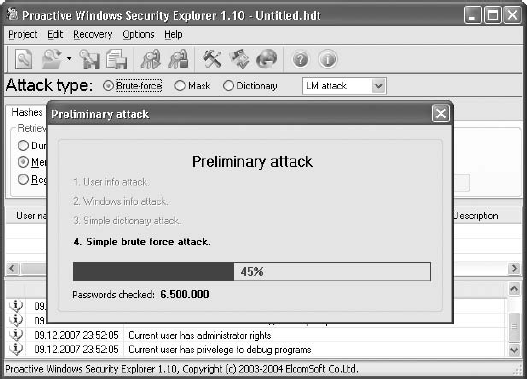

2. Загрузится с Live CD (как пример) и скопирует секретный документ (вполне возможно, что документ будет зашифрован встроенными средствами операционной системы, но это вряд ли остановит нашего взломщика, так как в настоящее время для большинства алгоритмов шифрования существуют парольные взломщики). Возможные варианты противодействия: ¦ настроить BIOS на загрузку только с винчестера; ¦ установить пароль на BIOS; ¦ опечатать системный блок. Другой вариант взлома, когда целью взломщика является установить тотальный контроль над системой (чаще всего конечной целью такого контроля является получение паролей). Как он будет действовать? Вероятно, следующим образом. 1. Повысит свои привилегии в системе путем взлома учетной записи с правами администратора: 1) используя пустой пароль для учетной записи Администратор; 2) подсмотрев пароль; 3) применив специальное программное обеспечение вроде PWSEX; несмотря на весьма странное название, данная утилита позволяет восстановить большинство паролей всего за несколько секунд (рис. 3.4);  Рис. 3.4. Proactive Windows Security Explorer в действии

4) использовав специальное ПО для повышения локальных привилегий в системе. 2. Установит троянского коня (наиболее широкое понятие шпионского ПО), бэкдор (утилита удаленного администрирования) или клавиатурного шпиона (программа, перехватывающая ввод данных с клавиатуры). Возможные варианты противодействия: ¦ регулярное обновление системы (заплатки всегда доступны на официальном сайте Microsoft); ¦ повседневная работа в системе с правами пользователя; ¦ установка (если не установлено) пароля на учетную запись Администратор; ¦ использование стойких паролей (не менее восьми символов из букв, цифр и специальных символов); ¦ удаление из системы неиспользуемых учетных записей, таких, например, как HelpAssistant и NetShowServices (Пуск > Панель управления > Администрирование > Управление компьютером > Локальные пользователи и группы > Пользователи); ¦ ревизия локальных политик безопасности (в том числе контроль ветвей реестра, ответственных за автозагрузку); ¦ включение DEP (выполнение команды Мой компьютер > Свойства > Дополнительно > Быстродействие > Параметры > Предотвращение выполнения данных); ¦ использование хорошей антивирусной программы с новыми базами. Теперь рассмотрим третий вариант вторжения– вторжение из сети. Как будет действовать взломщик в подобном случае и какие инструменты взлома попытается применить? Варианты следующие. 1. Установит в систему троянского коня следующим образом. 1) Отправив вам на электронный ящик (или через ICQ) письмо с прикрепленным файлом – картинкой, – замаскированным троянским конем. 2) Все через ту же электронную почту (или другим способом, например на форуме) скомпрометирует пользователя перейти по некоторой ссылке, ведущей на сфабрикованную подставную страницу, содержащую злонамеренный JavaScript-код. В результате через уязвимости браузера троянский конь "зальется" в систему. 2. Получит удаленный доступ, использовав специальное ПО для повышения привилегий в системе.

3. Проникнет в систему, используя бреши в настройках безопасности (например, подключение через telnet). Варианты возможной защиты: ¦ опять же, работа в системе без прав администратора; ¦ последняя версия антивирусной программы (подробно вопрос выбора антивируса рассмотрен в гл. 4) со свежими базами; ¦ установка хорошего межсетевого экрана (для нужд домашнего ПК можно рекомендовать Zone Alarm); ¦ ревизия политик безопасности (отключение общедоступных дисков C$, D$, неиспользуемых сервисов и т. д.). Вышеперечисленные возможные варианты атак ни в коем случае не претендуют на исчерпывающее руководство, а приведены лишь как примеры, отражающие суть. Следует отметить, что предварительным этапом практически любой атаки является сканирование портов. Сканирование портов проводится, чтобы узнать, какие из служб или сетевых сервисов установлены в системе и могут быть использованы для атаки. Как пример – уже упоминавшийся в первой главе XSpider – отечественный сетевой сканер безопасности, который на сегодняшний день можно считать лучшим в своем классе. Резонно заметить, что отчет о сканировании XSpider включает в себя не только список открытых портов, но и подробное описание того, как устранить ту или иную обнаруженную брешь. Приведенные выше возможные варианты реализуемы в большей своей части на рабочем ПК простого пользователя и подразумевают взлом, в случае если: ¦ есть физический доступ к машине; ¦ машина пользователя доступна по локальной сети (для получения более подробной информации про варианты взлома и защиты в локальной сети см. гл. 6). А как будет действовать взломщик и какие инструменты применит, если его целью окажется веб-сервер? Ответ на этот вопрос можно было без труда найти в разд. 1.4 гл. 1, однако же будет совсем не лишним привести общую схему действий взломщика в подобной ситуации. Сценарий действий взломщика в подобном случае может быть разбит по пунктам. 1. Сбор общей информации: • версия операционной системы, установленной на сервере (UNIX-подобная, Windows 2003 и др.); • версия HTTP-сервера (Apache, IIS); • версия и особенности удаленного интерфейса управления сайтом, базами данных (bitrix, phpmyadmin); • изучение структуры сайта (включает перебор доступных папок, например test; на чем написан и какие элементы использованы: HTML, PHP, Java Script, MySQL, Perl).

2. Непосредственно взлом (используя XSS, SQL-Injection или другой из способов; более подробно варианты описаны в разд. 1.4 гл. 1). 3. Создание "потайного хода", через который впоследствии можно будет получить доступ к сайту даже при условии смены текущих паролей (одним из вариантов такого потайного хода является так называемая "заливка шелла", подразумевающая закачку на сайт сценария, который дает возможность выполнения произвольных команд). 4. Заметание следов (как правило, заключается в удалении записей из журналов безопасности). 3.3. УК, или Чем может закончиться «детская игра»Автор искренне надеется, что приведенная ниже информация окажется полезной читателю исключительно в познавательном контексте изучения данной книги. Уголовный кодекс Российской Федерации. Глава 28. Преступления в сфере компьютерной информацииСтатья 272. Неправомерный доступ к компьютерной информации. 1. Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, – наказывается штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет. 2. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, – наказывается штрафом в размере от пятисот до восьмисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от пяти до восьми месяцев, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет. Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ. 1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, – наказываются лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. 2. Те же деяния, повлекшие по неосторожности тяжкие последствия, – наказываются лишением свободы на срок от трех до семи лет. Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети. 1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, – наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет. 2. То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок до четырех лет. Уголовный кодекс Республики Беларусь. Раздел XII. Глава 31. Преступления против информационной безопасностиСтатья 349. Несанкционированный доступ к компьютерной информации. 1. Несанкционированный доступ к информации, хранящейся в компьютерной системе, сети или на машинных носителях, сопровождающийся нарушением системы защиты и повлекший по неосторожности изменение, уничтожение, блокирование информации или вывод из строя компьютерного оборудования либо причинение иного существенного вреда, – наказывается штрафом или арестом на срок до шести месяцев. 2. То же действие, совершенное из корыстной или иной личной заинтересованности, либо группой лиц по предварительному сговору, либо лицом, имеющим доступ к компьютерной системе или сети, – наказывается штрафом, или лишением права занимать определенные должности или заниматься определенной деятельностью, или арестом на срок от трех до шести месяцев, или ограничением свободы на срок до двух лет, или лишением свободы на тот же срок. 3. Несанкционированный доступ к компьютерной информации либо самовольное пользование электронной вычислительной техникой, средствами связи компьютеризованной системы, компьютерной сети, повлекшие по неосторожности крушение, аварию, катастрофу, несчастные случаи с людьми, отрицательные изменения в окружающей среде или иные тяжкие последствия, – наказываются ограничением свободы на срок до пяти лет или лишением свободы на срок до семи лет. Статья 350. Модификация компьютерной информации. 1. Изменение информации, хранящейся в компьютерной системе, сети или на машинных носителях, либо внесение заведомо ложной информации, причинившие существенный вред, при отсутствии признаков преступления против собственности (модификация компьютерной информации), – наказываются штрафом, или лишением права занимать определенные должности или заниматься определенной деятельностью, или арестом на срок от трех до шести месяцев, или ограничением свободы на срок до трех лет, или лишением свободы на тот же срок. 2. Модификация компьютерной информации, сопряженная с несанкционированным доступом к компьютерной системе или сети либо повлекшая по неосторожности последствия, указанные в части третьей статьи 349 настоящего Кодекса, – наказывается ограничением свободы на срок до пяти лет или лишением свободы на срок до семи лет с лишением права занимать определенные должности или заниматься определенной деятельностью или без лишения. Статья 351. Компьютерный саботаж. 1. Умышленные уничтожение, блокирование, приведение в непригодное состояние компьютерной информации или программы, либо вывод из строя компьютерного оборудования, либо разрушение компьютерной системы, сети или машинного носителя (компьютерный саботаж), – наказываются штрафом, или лишением права занимать определенные должности или заниматься определенной деятельностью, или арестом на срок от трех до шести месяцев, или ограничением свободы на срок до пяти лет, или лишением свободы на срок от одного года до пяти лет. 2. Компьютерный саботаж, сопряженный с несанкционированным доступом к компьютерной системе или сети либо повлекший тяжкие последствия, – наказывается лишением свободы на срок от трех до десяти лет. Статья 352. Неправомерное завладение компьютерной информацией. Несанкционированное копирование либо иное неправомерное завладение информацией, хранящейся в компьютерной системе, сети или на машинных носителях, либо перехват информации, передаваемой с использованием средств компьютерной связи, повлекшие причинение существенного вреда, – наказываются общественными работами, или штрафом, или арестом на срок до шести месяцев, или ограничением свободы на срок до двух лет, или лишением свободы на тот же срок. Статья 353. Изготовление либо сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети. Изготовление с целью сбыта либо сбыт специальных программных или аппаратных средств для получения неправомерного доступа к защищенной компьютерной системе или сети, – наказываются штрафом, или арестом на срок от трех до шести месяцев, или ограничением свободы на срок до двух лет. Статья 354. Разработка, использование либо распространение вредоносных программ. 1. Разработка компьютерных программ или внесение изменений в существующие программы с целью несанкционированного уничтожения, блокирования, модификации или копирования информации, хранящейся в компьютерной системе, сети или на машинных носителях, либо разработка специальных вирусных программ, либо заведомое их использование, либо распространение носителей с такими программами, – наказываются штрафом, или арестом на срок от трех до шести месяцев, или ограничением свободы на срок до двух лет, или лишением свободы на тот же срок. 2. Те же действия, повлекшие тяжкие последствия, – наказываются лишением свободы на срок от трех до десяти лет. Статья 355. Нарушение правил эксплуатации компьютерной системы или сети. 1. Умышленное нарушение правил эксплуатации компьютерной системы или сети лицом, имеющим доступ к этой системе или сети, повлекшее по неосторожности уничтожение, блокирование, модификацию компьютерной информации, нарушение работы компьютерного оборудования либо причинение иного существенного вреда, – наказывается штрафом, или лишением права занимать определенные должности или заниматься определенной деятельностью, или исправительными работами на срок до двух лет, или ограничением свободы на тот же срок. 2. То же деяние, совершенное при эксплуатации компьютерной системы или сети, содержащей информацию особой ценности, – наказывается лишением права занимать определенные должности или заниматься определенной деятельностью, или ограничением свободы на срок до трех лет, или лишением свободы на тот же срок. 3. Деяния, предусмотренные частями первой или второй настоящей статьи, повлекшие по неосторожности последствия, указанные в части третьей статьи 349 настоящего Кодекса, – наказываются ограничением свободы на срок до пяти лет или лишением свободы на срок до семи лет с лишением права занимать определенные должности или заниматься определенной деятельностью или без лишения. Уголовный кодекс Украины. Раздел XVI. Преступления в сфере использования электронно-вычислительных машин (компьютеров), систем и компьютерных сетейСтатья 361. Незаконное вмешательство в работу электронно-вычислительных машин (компьютеров), систем и компьютерных сетей. 1. Незаконное вмешательство в работу автоматизированных электронно-вычислительных машин, их систем или компьютерных сетей, которое привело к искажению или уничтожению компьютерной информации или носителей такой информации, а также распространение компьютерного вируса путем применения программных и технических средств, предназначенных для незаконного проникновения в эти машины, системы или компьютерные сети и способных повлечь за собой искажение или уничтожение компьютерной информации или носителей такой информации, – наказываются штрафом до семидесяти необлагаемых налогом минимумов доходов граждан или исправительными работами на срок до двух лет, или ограничением свободы на такой же срок. 2. Те же действия, если они причинили существенный вред или совершены повторно или по предварительному сговору группой лиц, – наказываются ограничением свободы на срок до пяти лет или лишением свободы на срок от трех до пяти лет. Статья 362. Похищение, присвоение, вымогательство компьютерной информации или завладение ею путем мошенничества или злоупотребления служебным положением. 1. Похищение, присвоение, вымогательство компьютерной информации или завладение ею путем мошенничества или злоупотребления служебным лицом своим служебным положением, – наказываются штрафом от пятидесяти до двухсот необлагаемых налогом минимумов доходов граждан или исправительными работами на срок до двух лет. 2. Те же действия, совершенные повторно или по предыдущему сговору группой лиц, – наказываются штрафом от ста до четырехсот необлагаемых налогом минимумов доходов граждан или ограничением свободы на срок до трех лет, или лишением свободы на тот же срок. 3. Действия, предусмотренные частями первой или второй этой статьи, если они причинили существенный вред, – наказываются лишением свободы на срок от двух до пяти лет. Статья 363. Нарушение правил эксплуатации автоматизированных электронно-вычислительных систем. 1. Нарушение правил эксплуатации автоматизированных электронно-вычислительных машин, их систем или компьютерных сетей лицом, отвечающим за их эксплуатацию, если это повлекло за собой похищение, искажение или уничтожение компьютерной информации, средств ее защиты, или незаконное копирование компьютерной информации, или существенное нарушение работы таких машин, их систем или компьютерных сетей, – наказывается штрафом до пятидесяти необлагаемых налогом минимумов доходов граждан или лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, или исправительными работами на срок до двух лет. 2. То же самое деяние, если оно причинило существенный вред, – карается штрафом до ста необлагаемых налогом минимумов доходов граждан или исправительными работами на срок до двух лет, или ограничением свободы на срок до пяти лет, с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового. После всего, что было отмечено выше, стоит отметить, что законодательство нашей страны, а также наших соседей по СНГ достаточно лояльно относится к нарушениям подобного рода. Так, к примеру, законодательством КНР предусмотрено пожизненное заключение и даже смертная казнь за некоторые из видов хищения конфиденциальной информации посредством информационных технологий. |

|

|||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Наверх |

||||

|

|

||||